En la actualidad, WhatsApp se ha convertido en uno de los principales objetivos de los ciberdelincuentes. Millones de usuarios lo utilizan diariamente para comunicaciones personales, laborales e incluso transacciones financieras.

Esto lo convierte en un blanco perfecto.

En este artículo, analizaremos los 5 métodos más efectivos utilizados por atacantes, explicando cómo funcionan, qué herramientas usan y cómo puedes protegerte.

🔴 1. Phishing con páginas falsas (El método más utilizado)

🧠 ¿Cómo funciona?

El atacante crea una página web falsa que imita:

- WhatsApp Web

- Soporte técnico de WhatsApp

- Verificación de seguridad

La víctima introduce:

- Número de teléfono

- Código SMS

👉 Resultado: el atacante toma el control de la cuenta.

🛠️ Herramientas usadas

- Evilginx

- Modlishka

- Gophish

⚠️ Nivel de riesgo: CRÍTICO

📲 2. Ingeniería Social + Robo de Código SMS

🧠 ¿Cómo funciona?

El atacante engaña a la víctima para que entregue su código de verificación.

Ejemplos reales:

- “Te envié un código por error”

- “Somos soporte técnico de WhatsApp”

- “Tu cuenta será suspendida”

👉 Con ese código, el atacante accede inmediatamente.

🛠️ Técnicas usadas

- Ingeniería social

- Suplantación de identidad

- Scripts de persuasión

⚠️ Nivel de riesgo: MUY ALTO

🖥️ 3. Secuestro de sesión con WhatsApp Web (QR Attack)

🧠 ¿Cómo funciona?

El atacante envía:

- Un código QR malicioso

- Un enlace falso de WhatsApp Web

La víctima escanea el QR →

👉 El atacante obtiene acceso completo a los chats en tiempo real.

🛠️ Herramientas usadas

- Scripts de phishing QR

- Bots automatizados

- Páginas falsas

⚠️ Nivel de riesgo: ALTO

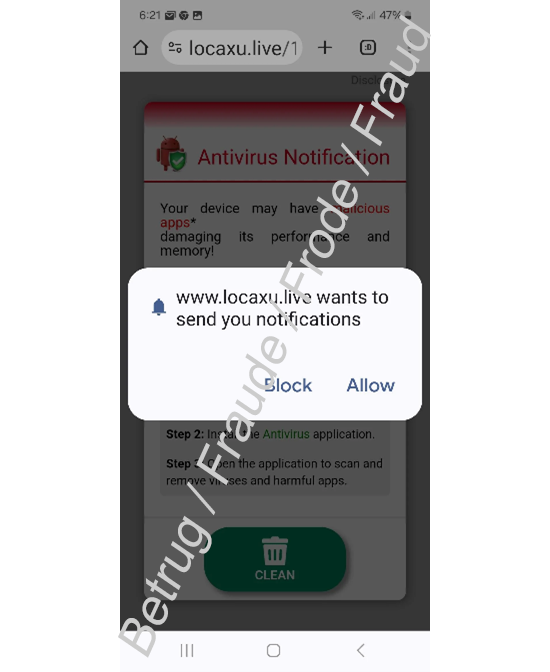

🦠 4. Malware / Spyware (Apps falsas)

🧠 ¿Cómo funciona?

El atacante distribuye:

- APK falsas (WhatsApp modificado, actualizaciones falsas)

- Aplicaciones maliciosas

Una vez instaladas:

- Roban mensajes

- Capturan códigos SMS

- Espían la actividad

🛠️ Malware utilizado

- Hook malware

- Ermac malware

⚠️ Nivel de riesgo: CRÍTICO

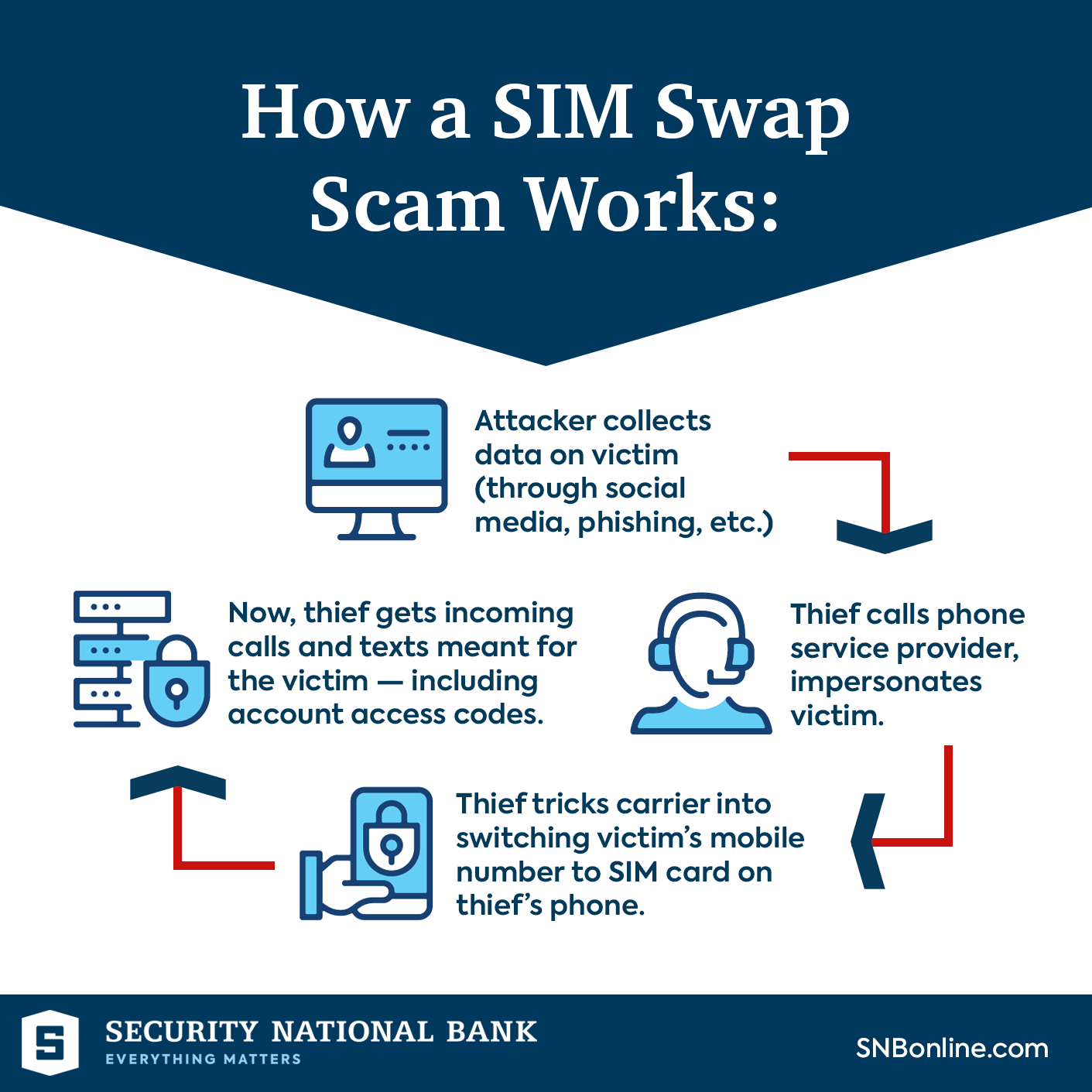

☁️ 5. SIM Swapping (Ataque avanzado)

🧠 ¿Cómo funciona?

El atacante:

- Obtiene información personal (OSINT)

- Engaña al operador móvil

- Duplica la SIM

👉 Ahora controla tu número → recibe todos los códigos SMS.

🛠️ Técnicas usadas

- OSINT

- Ingeniería social

- Compra de bases de datos filtradas

⚠️ Nivel de riesgo: CRÍTICO (Ataques dirigidos)

📊 Conclusión

El hacking de cuentas de WhatsApp no depende únicamente de herramientas sofisticadas, sino principalmente de:

👉 Errores humanos + ingeniería social + falta de controles de seguridad

Los métodos más efectivos no son necesariamente los más técnicos, sino los más creíbles y bien ejecutados.

🛡️ Cómo protegerte (Checklist esencial)

✔ Activa la verificación en dos pasos en WhatsApp

✔ Nunca compartas códigos SMS

✔ No escanees códigos QR desconocidos

✔ No instales aplicaciones fuera de tiendas oficiales

✔ Protege tu SIM con PIN

🟢📱🔐 HERRAMIENTA WEB PARA HACKEAR WHATSAPP 💬