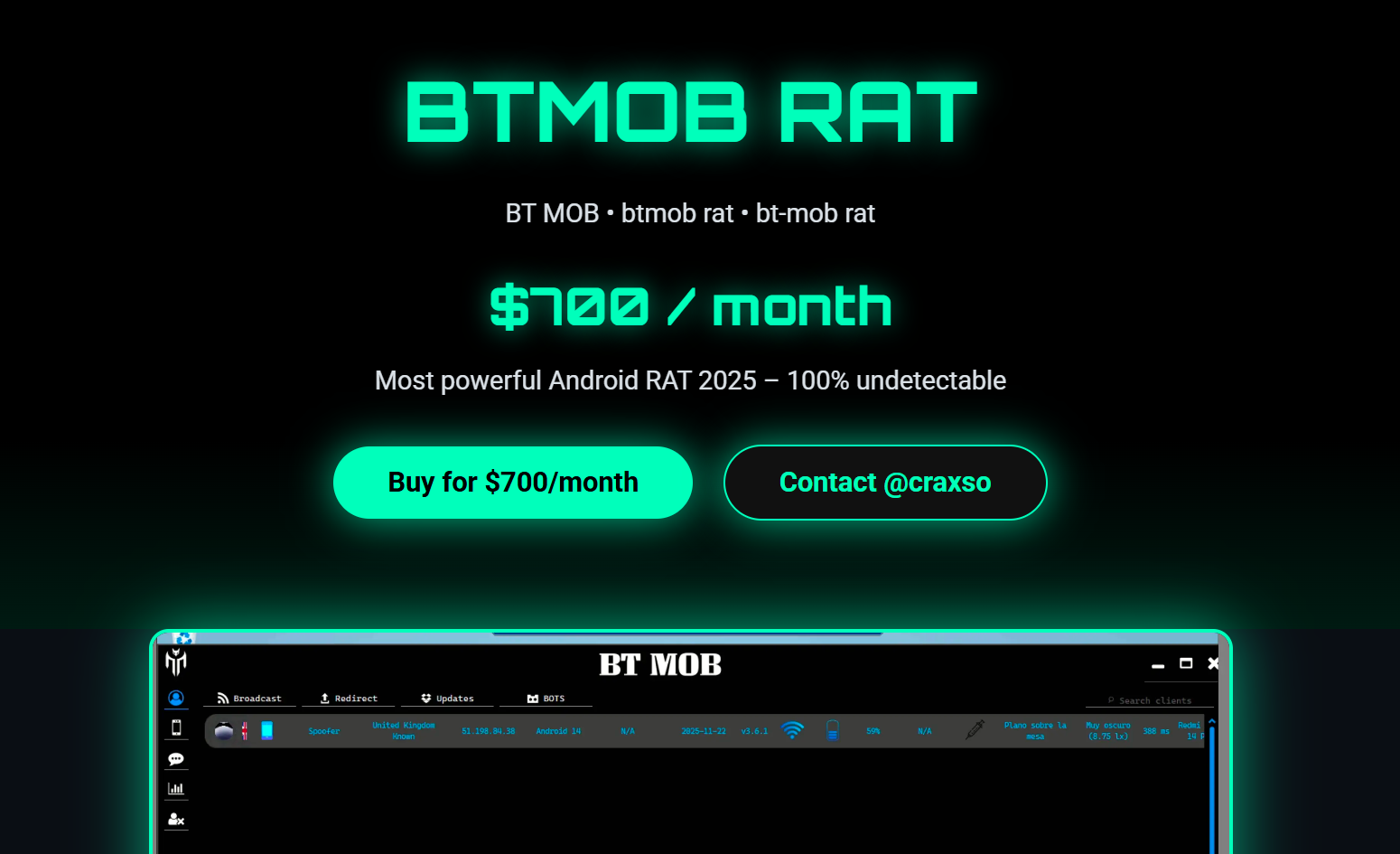

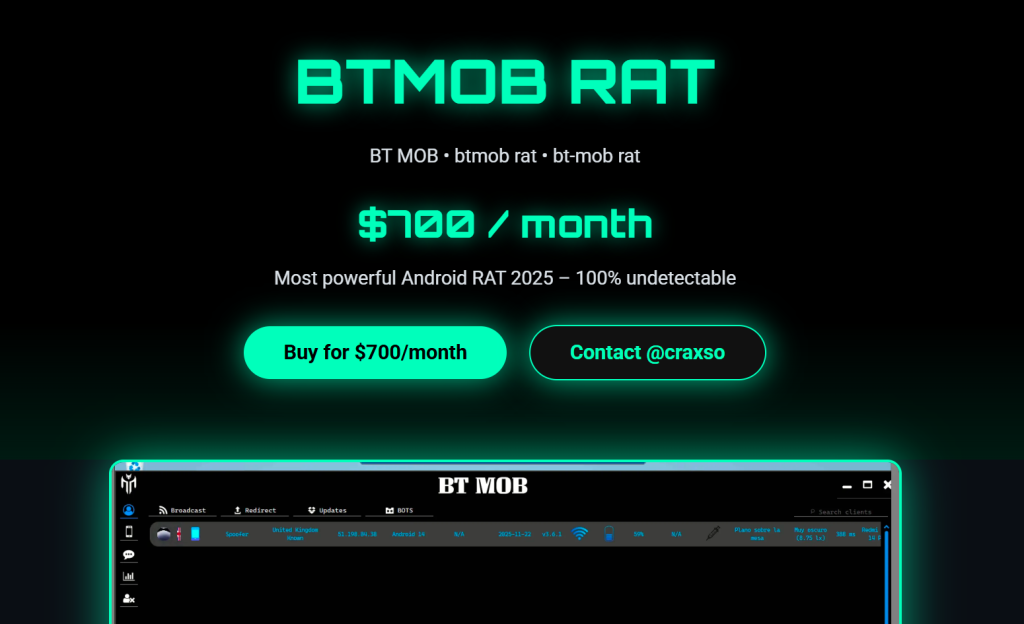

⚠️BTMOB RAT: El Virus que Vacía Cuentas Bancarias desde tu Smartphone📱

🧠 1. ¿Qué es BTMOB RAT?

BTMOB RAT es un troyano de acceso remoto (RAT) enfocado principalmente en dispositivos móviles, especialmente Android. Este malware permite a un atacante tomar control casi total del dispositivo infectado, con énfasis en:

- Robo de credenciales bancarias

- Intercepción de SMS (2FA)

- Espionaje del usuario

📌 En sus versiones más recientes (2025–2026), BTMOB ha evolucionado hacia un modelo “Crime-as-a-Service” (CaaS), facilitando su uso incluso por actores con bajo nivel técnico.

⚙️ 2. Características del RAT

🔍 Características técnicas clave:

| Característica | Descripción |

|---|---|

| 🧩 Arquitectura modular | Permite activar funciones según la campaña |

| 📲 Abuso de Accessibility Services | Control total del dispositivo sin interacción |

| 🎭 Overlay Attacks | Superpone pantallas falsas sobre apps legítimas |

| 🔐 Intercepción de SMS/OTP | Robo de códigos 2FA |

| 🌐 C2 descentralizado | Puede usar Telegram, APIs o servicios cloud |

| 📦 Ofuscación avanzada | Evade antivirus y análisis estático |

| 🔄 Actualización remota | Descarga nuevas funciones sin reinstalar |

📌 Importante:

Las últimas variantes ya no dependen obligatoriamente de un VPS tradicional, sino que pueden operar mediante:

- Bots de Telegram

- Servidores en la nube (Firebase, AWS, etc.)

- Infraestructura compartida o efímera

☠️ 3. ¿Qué es capaz de hacer si infecta un dispositivo?

🎯 Capacidades ofensivas:

🔓 Robo de información

- Credenciales bancarias

- Datos de apps (correo, redes sociales)

- Cookies y sesiones

📩 Intercepción de comunicaciones

- SMS (incluyendo OTP bancarios)

- Notificaciones push

🎥 Espionaje

- Activación de cámara y micrófono

- Captura de pantalla en tiempo real

⌨️ Control del dispositivo

- Keylogging (registro de teclas)

- Ejecución de comandos remotos

- Instalación de otras apps maliciosas

💸 Fraude financiero

- Transferencias bancarias automatizadas

- Manipulación de apps financieras

📱 4. Sistemas operativos que ataca

🎯 Objetivo principal:

| Sistema | Nivel de riesgo |

|---|---|

| 🤖 Android | 🔴 Alto (principal objetivo) |

| 🍏 iOS | 🟡 Bajo (requiere jailbreak o exploits avanzados) |

| 💻 Windows / Mac | ⚪ No es su objetivo principal |

📌 Android es más vulnerable debido a:

- Instalación de APKs externas

- Permisos excesivos (Accessibility)

- Fragmentación del sistema

🎣 5. Técnicas de phishing e infección

🚨 Vectores más utilizados:

📩 Ingeniería social

- SMS: “Su cuenta será bloqueada, verifique aquí”

- WhatsApp: enlaces falsos

- Correos con supuestas facturas

📦 Descargas maliciosas

- APK disfrazado como:

- App bancaria

- Actualización del sistema

- Documento PDF (fake)

🌐 Redirección a servicios legítimos

- Google Drive

- Dropbox

- MediaFire

➡️ Esto aumenta la confianza de la víctima.

🧰 6. Recursos técnicos utilizados (visión defensiva)

⚠️ Se describe con fines educativos y de defensa.

🔧 Componentes típicos observados:

| Recurso | Uso en campañas |

|---|---|

| ☁️ Servicios cloud (Firebase, AWS) | Hosting del backend |

| 🤖 Bots de Telegram | Control del malware |

| 📡 APIs REST | Comunicación C2 |

| 📱 APK ofuscado | Payload principal |

| 🔐 Certificados firmados | Evadir detección |

| 🌍 Dominios rotativos | Persistencia |

📌 Evolución clave:

➡️ Eliminación del VPS tradicional

➡️ Uso de infraestructura “legítima” para evadir detección

🧾 7. Conclusiones

🧠 Análisis final:

- BTMOB RAT representa una amenaza moderna y altamente adaptable

- Su evolución hacia infraestructuras sin VPS lo hace más difícil de rastrear

- Está diseñado específicamente para fraude financiero móvil

- Se apoya fuertemente en ingeniería social + confianza en servicios legítimos

🛡️ Recomendaciones clave (para tu audiencia)

- ❌ No instalar APKs fuera de Google Play

- 🔐 Desactivar permisos innecesarios (especialmente Accessibility)

- 📲 Usar autenticación multifactor segura (no solo SMS)

- 🧠 Capacitación en phishing (clave en empresas como Fogafín 👀)

- 🛡️ Uso de soluciones de seguridad móvil (MTD/EDR)