🧠 ¿Qué es CraxsRAT?

CraxsRAT es un Remote Access Trojan (RAT) altamente sofisticado diseñado principalmente para dispositivos Android. Permite a un atacante controlar completamente un smartphone de forma remota, sin que la víctima lo note.

Este malware se distribuye generalmente bajo el modelo Malware-as-a-Service (MaaS), lo que significa que no necesitas ser un experto para usarlo: se vende como servicio con panel de control listo para operar.

⚙️ Características del RAT

CraxsRAT incluye funcionalidades avanzadas que lo convierten en una de las amenazas más peligrosas en Android:

- 📱 Control remoto total del dispositivo

- 🎥 Acceso a cámara frontal y trasera

- 🎤 Grabación de audio en tiempo real

- ⌨️ Keylogger (registro de teclas)

- 📍 Geolocalización GPS

- 📂 Acceso a archivos internos

- 💬 Lectura de SMS y notificaciones

- 🔐 Bypass de autenticación en apps (incluyendo bancarias)

- 🕵️ Modo oculto (icono invisible)

- 🔄 Persistencia tras reinicio

☠️ ¿Qué es capaz de hacer si infecta un dispositivo?

Si un dispositivo es comprometido, el atacante puede:

- Robar credenciales de redes sociales, correo y banca

- Acceder a conversaciones privadas (WhatsApp, Telegram, etc.)

- Activar micrófono/cámara sin permiso

- Interceptar códigos 2FA (doble factor)

- Realizar fraudes financieros

- Espiar en tiempo real al usuario

- Instalar más malware adicional

👉 En escenarios avanzados, se convierte en una herramienta de ciberespionaje completo.

💻 Sistema operativo que ataca

| Sistema | Estado |

|---|---|

| 🤖 Android | ✅ Principal objetivo |

| 🍎 iOS | ❌ No soportado (requiere jailbreak avanzado) |

| 🪟 Windows | ❌ No diseñado para este entorno |

| 🍏 macOS | ❌ No aplica |

📌 CraxsRAT está optimizado para Android debido a la flexibilidad del sistema y la instalación de APKs externas.

🎯 Técnicas de phishing e infección

Las campañas reales suelen usar ingeniería social avanzada:

🔹 Métodos comunes:

- 📩 Mensajes de WhatsApp / Telegram / SMS

- 📧 Correos tipo: “Factura pendiente”, “Actualización bancaria”

- 🔗 Enlaces a Google Drive, MediaFire, Dropbox

- 📦 Archivos APK disfrazados como:

- Actualizaciones del sistema

- Apps premium crackeadas

- Herramientas “útiles” (antivirus, banca, etc.)

🔹 Técnica clave:

👉 El usuario instala manualmente el APK, otorgando permisos peligrosos (accesibilidad, SMS, almacenamiento).

🛠️ Recursos técnicos necesarios (lado atacante – visión educativa)

Desde el punto de vista defensivo, entender la infraestructura ayuda a detectarlo:

- 🌐 Servidor C2 (Command & Control)

- 💻 Panel de administración web

- 📡 Dominio o IP para comunicación

- 📱 APK malicioso configurado

- 🎯 Plataforma de distribución (phishing/social engineering)

📌 Hoy en día, muchos kits ya vienen preconfigurados, reduciendo la barrera técnica.

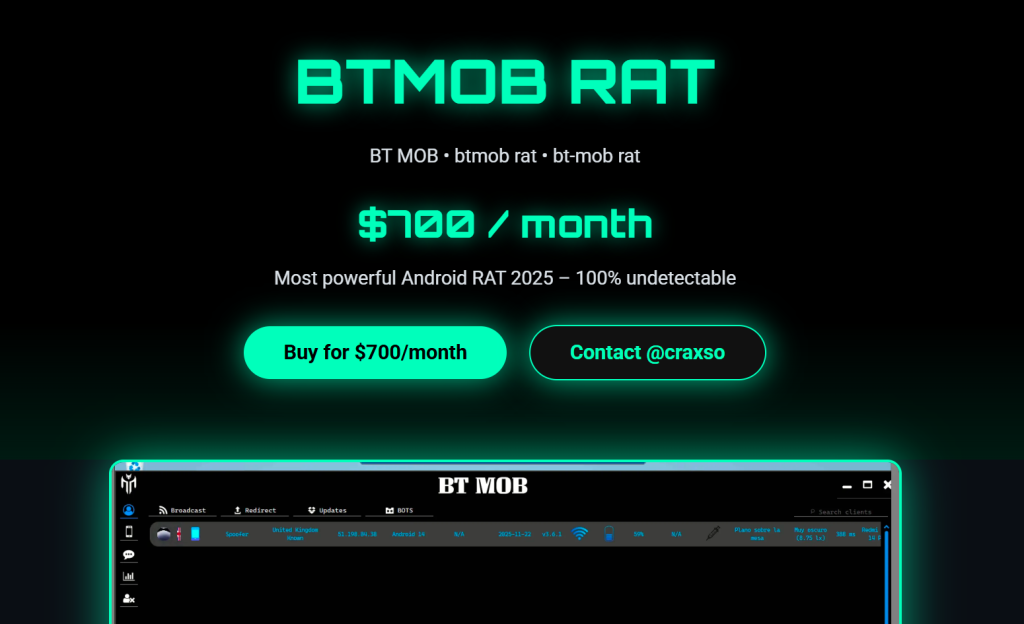

💰 ¿Dónde se vende y a qué precio?

CraxsRAT se distribuye en:

- Canales privados de Telegram

- Foros clandestinos (underground)

- Marketplaces de cibercrimen

💸 Rangos de precio aproximados:

- 🔹 Licencia básica: $50 – $150 USD

- 🔹 Versión premium: $200 – $500 USD

- 🔹 Suscripción mensual (MaaS): variable

📌 Algunas versiones incluyen soporte, actualizaciones y plugins adicionales.

🧾 Conclusiones

- CraxsRAT es uno de los RAT más peligrosos para Android en 2026

- Su facilidad de uso lo hace accesible incluso para atacantes con bajo nivel técnico

- La ingeniería social sigue siendo el vector principal de infección

- El verdadero riesgo no es solo el malware, sino el usuario que instala apps sin verificar

🛡️ Recomendaciones de seguridad (valor agregado para tu web)

- ❌ No instalar APKs fuera de la Play Store

- 🔐 Revisar permisos antes de aceptar

- 📵 Desconfiar de enlaces sospechosos

- 🧠 Capacitación en phishing (clave en empresas)

- 🛡️ Usar soluciones de seguridad móvil